深入解析安卓系统绕过权限管理的技术手段

随着智能手机的普及,用户对隐私和数据安全的关注度日益提高。安卓系统作为全球最流行的操作系统之一,其权限管理机制也成为了安全研究的热点。本文将深入解析安卓系统绕过权限管理的技术手段,帮助用户了解潜在的风险,并提高自我保护意识。

一、权限管理概述

安卓系统的权限管理机制旨在保护用户的隐私和数据安全。应用程序在访问敏感信息或使用系统资源(如相机、位置、联系人等)之前,必须请求并获得用户的明确许可。安卓系统中的权限分为以下几类:

正常权限:通常不会直接威胁用户的隐私,系统会自动授予。

危险权限:涉及到用户的隐私,需要用户明确授权。

特殊权限:需要系统管理员权限才能使用。

二、绕过权限管理的技术手段

1. 漏洞利用

一些安卓系统或应用程序存在安全漏洞,攻击者可以利用这些漏洞获取系统权限。例如,某些应用程序可能存在代码执行漏洞,攻击者可以通过注入恶意代码来获取系统权限。

2. 系统签名篡改

系统签名是确保应用程序来源可靠的一种机制。攻击者可以通过篡改系统签名来绕过权限限制,使恶意应用程序获得系统权限。

3. 动态权限请求

一些应用程序在运行时动态请求权限,用户可能无法及时发现。攻击者可以利用这种机制,在用户不知情的情况下获取权限。

4. 恶意代码注入

攻击者可以通过注入恶意代码到系统或应用程序中,从而获取系统权限。这种攻击方式通常需要用户下载并安装恶意应用程序。

三、防范措施

为了防止绕过权限管理的技术手段,用户可以采取以下防范措施:

定期更新操作系统和应用程序,以修复已知的安全漏洞。

谨慎下载和安装应用程序,只从可信的来源下载。

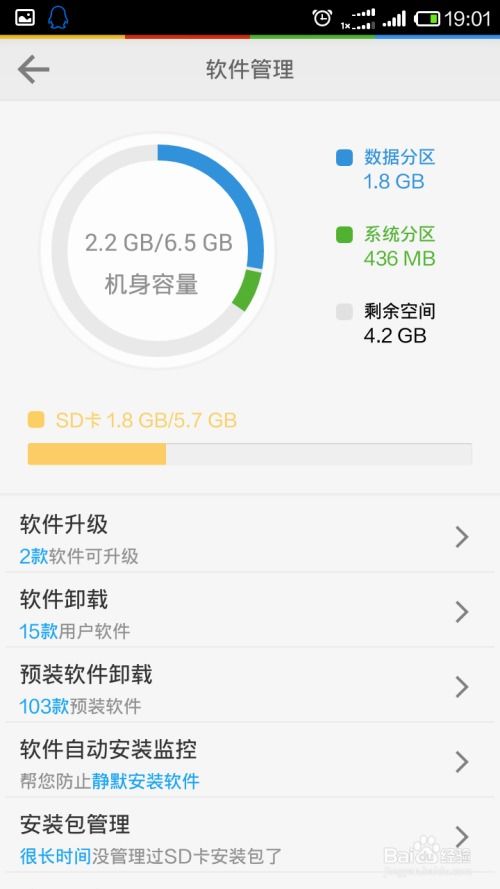

开启应用程序权限管理功能,定期检查应用程序的权限使用情况。

使用安全软件进行实时监控,及时发现并阻止恶意行为。

安卓系统的权限管理机制虽然严格,但仍然存在被绕过的风险。用户需要提高安全意识,采取相应的防范措施,以保护自己的隐私和数据安全。同时,软件开发者也应加强安全意识,提高应用程序的安全性,避免被恶意利用。